| Política de seguridad:

Definición

Elementos

Características

Riesgos

Confidencialidad, integridad, disponibilidad

Personas implicadas y responsabilidades

Ejemplos de riesgos

Sistemas de gestión de la seguridad de sistemas informáticos:

Metodologías y estándares

ISO 17799

Magerit

COBRA

Octave

Orange Book

Política de seguridad:

Objetivo, ámbito, propósito, normas, responsabilidades

Propietario, mantenimiento y revisión

Esquemas y foros de gestión de la seguridad en una organización: tipos de organismos,…

Comités multidisciplinarios:

Roles y responsabilidades

Autorizaciones

Procesos de planificación informática

Riesgos relacionados con los accesos de terceros: tipos de acceso, justificación, …

Outsourcing

Inventario de Activos:

Tipos (software, información, hardware, servicios,…)

Propietarios

Responsabilidades

Control y mantenimiento

Clasificación:

Categorías de clasificación

Niveles de protección y confidencialidad

Manipulado y etiquetado.

Tipos de errores y responsabilidades.

Acuerdos de confidencialidad.

Planes de formación sobre seguridad.

Notificación de incidentes, vulnerabilidades y errores de software.

Aprender de los incidentes.

Proceso de penalización a empleados: tipos de procesos disciplinarios.

Perímetro físico de seguridad. Barreras físicas.

Control físico de entrada: derechos de acceso.

Seguridad de oficinas, despachos e instalaciones.

El trabajo en las áreas seguras.

Emplazamiento y protección del equipamiento:

Reducir riesgo de amenazas: robo, agua, fuego, humo,…

Normativas: fumar, comer, beber, …

Fuentes de alimentación y seguridad del cableado.

Mantenimiento de equipos.

Seguridad de los equipos que trabajan fuera de su lugar habitual.

Eliminación o reutilización segura del equipamiento.

Política de mesas y pantallas limpias.

Documentos de procedimientos operacionales: definición de formularios.

Control de cambios de operación.

Procedimientos de gestión de incidentes: análisis, identificación, prevención de incidentes y registros de auditoria.

Instalaciones y aplicaciones de desarrollo vs. las de operación.

Gestión externa de las instalaciones.

Planificación de las necesidades futuras y aceptación del sistema.

Software malicioso: virus, troyanos,…

Copias de seguridad de la información.

Registros del operador y registro de fallos.

Controles de red.

Procedimientos para gestionar los soportes removibles, manipulación de la información y securización de la

información del sistema.

Acuerdos para intercambio de información y software.

Seguridad de los soportes en transito, comercio electrónico, correo electrónico y sistemas públicos.

Políticas de control de accesos.

Registro de usuarios.

Gestión de privilegios.

Técnicas de restricción de acceso a recursos informáticos:

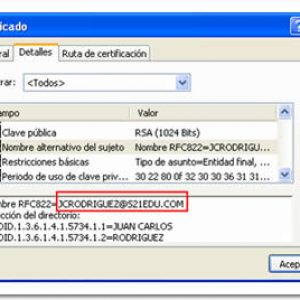

Autentificación

Registro de accesos

Gestión de contraseñas

Revisión de los derechos de accesos

Etc.

Responsabilidades de los usuarios: passwords, equipos desatendidos.

Política sobre el acceso y el uso de los servicios de red.

Control de acceso al sistema operativo: terminales, procedimientos log-on, autenticaciones e identificaciones,

contraseñas, time-out del terminal, ….

Control de acceso a aplicaciones.

Sistemas de monitorización del uso y accesos al sistema: registro de eventos, sincronización de relojes, …

Equipos móviles y tele-trabajo.

Análisis y especificaciones de los requerimientos de seguridad.

Seguridad en sistemas de aplicaciones:

Validación de datos de entrada y salida

Control de procesos internos

Autenticación de mensajes

Políticas en el uso de controles criptográficos:

Cifrado

Firmas digitales

Servicios de no-repudio

Gestión de claves

Seguridad del sistema de archivos:

Control del software de operación

Protección de los sistemas de análisis de datos

Seguridad en los procesos de desarrollo y soporte: revisiones técnicas en los cambios en sistemas operativos y software.

Proceso de la continuidad del negocio

Continuidad del negocio y análisis del impacto.

Redacción e implantación de planes de continuidad.

Esquema de la planificación de la continuidad del negocio.

Comprobando, manteniendo y reasegurando planes de continuidad.

Identificación de la legislación aplicable:

LOPD

LPI

LFE

LSSSICE

Etc.

Derechos de propiedad intelectual.

Salvaguarda de los registros de la organización.

Protección de datos y privacidad de la información personal.

Prevención del mal uso de las aplicaciones de proceso informático.

Regulación de controles criptográficos.

Recolección de evidencias.

Revisiones de la política de seguridad y conformidad técnica.

Controles y protección del sistema de auditoria. |